Auth0 ne prend plus en charge le fournisseur Auth0Claims pour SharePoint 2010/2013. Ce package est obsolète pour les locataires existants et indisponible pour les nouveaux locataires.

Configuration

1. Ajout de l’intégration à votre compte

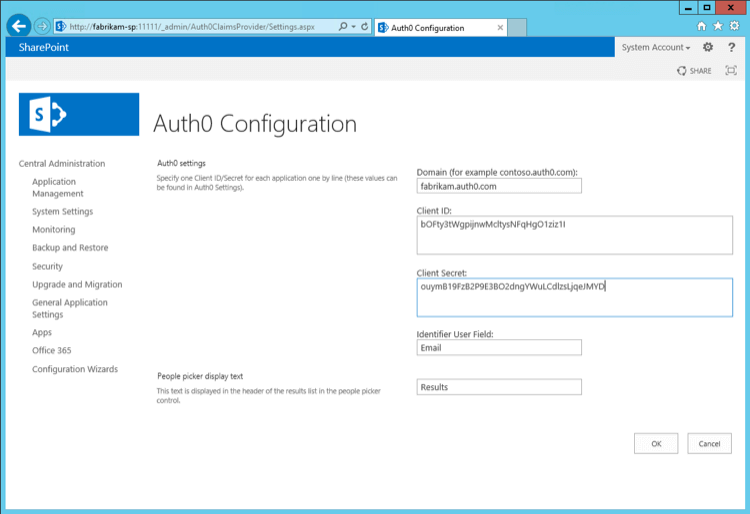

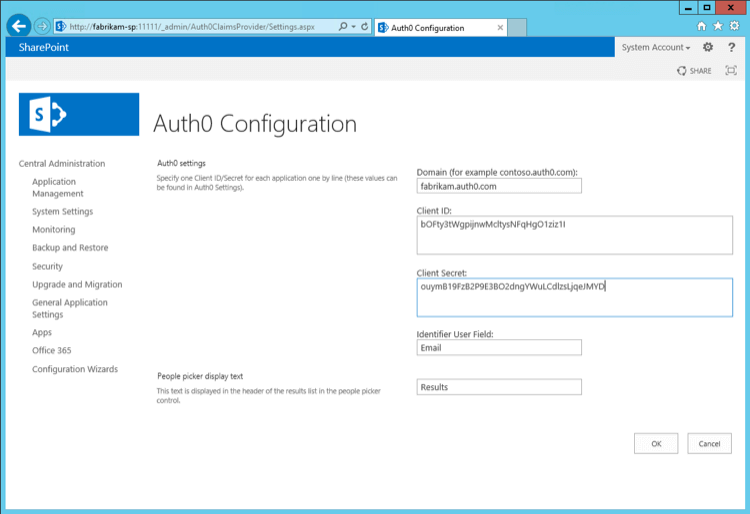

La première chose que vous devez faire est d’accéder à la section SSO Integrations (Intégrations SSO) dans le Dashboard et sélectionner SharePoint à partir de la liste d’applications.2. Suivez la documentation en direct

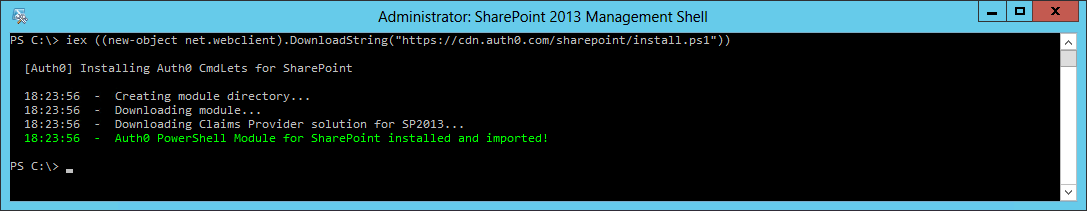

Si votre serveur SharePoint n’a pas accès à Internet, téléchargez manuellement les fichiers d’installation. (En savoir plus sur l’installation hors connexion).

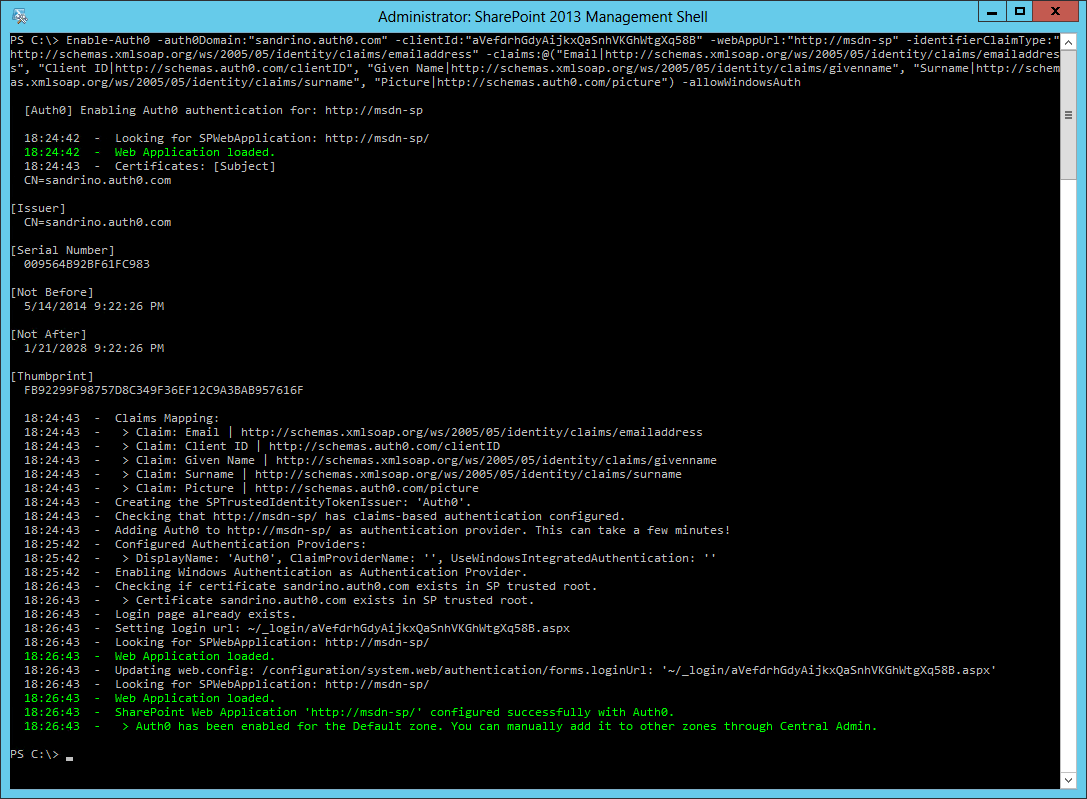

Enable-Auth0 peut être adapté à :

- Modifier l’identifiant unique des utilisateurs (comme l’adresse courriel ou l’identifiant d’utilisateur)

- Autoriser la transmission de demandes supplémentaires à SharePoint

- Activer ou désactiver l’authentification Windows par défaut

3. Vous avez maintenant configuré Sharepoint

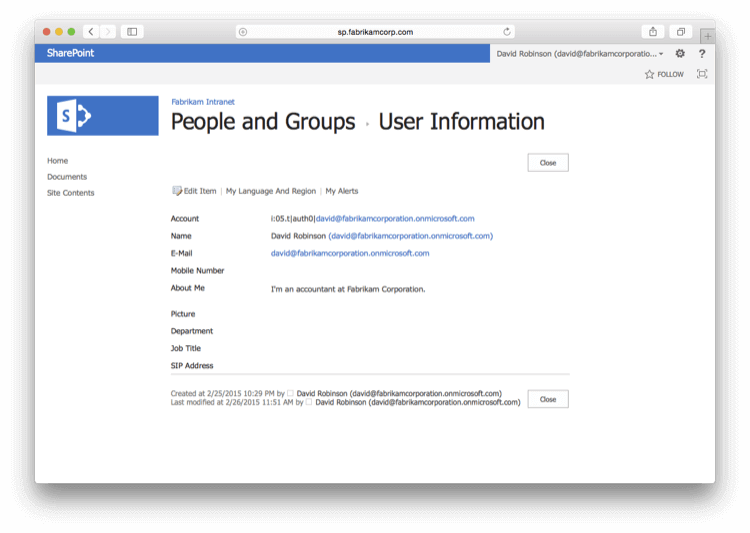

Vous avez configuré SharePoint pour utiliser Auth0 comme intermédiaire SSO. Lorsque vos utilisateurs visitent votre site, une page de connexion affichant toutes les connexions activées pour cette application leur sera présentée. En fonction des demandes qui ont été mappées lors de l’installation du fournisseur de demandes, ces informations supplémentaires seront également disponibles dans la page des paramètres personnels de l’utilisateur :

Enable-Auth0 pour :

- Modifier l’identifiant unique des utilisateurs (comme l’adresse courriel ou l’identifiant d’utilisateur)

- Autoriser la transmission de demandes supplémentaires à SharePoint

- Activer ou désactiver l’authentification Windows par défaut

Personnaliser la page de connexion

Vous pouvez personnaliser la page de connexion en suivant les instructions dans Connexion universelle Auth0 . Vous souhaiterez peut-être fournir un moyen de permettre aux utilisateurs de s’authentifier auprès de Sharepoint à l’aide de l’authentification Windows, en contournant Auth0. Vous pouvez le faire en personnalisant la page de connexion, en ajoutant un lien vers le point de terminaison d’authentification Windows (généralement similaire à :https://yoursharepointserver/_windows/default.aspx?ReturnUrl=/_layouts/15/Authenticate.aspx).

Une façon de procéder consiste à utiliser jQuery pour modifier le gadget logiciel Lock et ajouter un lien vers le point de terminaison d’authentification Windows.

Vous devez ajouter une référence à jQuery en haut de la <body> section de la page de connexion personnalisée.

lock.show(), ajoutez le code pour modifier le DOM HTML qui ajoute le lien.

Dépannage

Lorsque vous travaillez avec des demandes et des autorisations supplémentaires, il peut toujours être utile d’afficher les demandes de l’utilisateur actuel. L’article de Liam Clearly de Microsoft Professionnal, Claims Viewer Web Part [en anglais], peut être utilisé pour résoudre tout problème lié aux demandes de l’utilisateur :Journaux dans SP2010

Les erreurs et avertissements sont enregistrés dans le « Unified Logging Service » (Service de journalisation unifié) de SharePoint, et des outils comme ULS Viewer peuvent être utilisés pour résoudre tout problème que vous pourriez rencontrer lors de l’utilisation du fournisseur de demandes (Claims Provider). Pour en savoir plus sur ULS Viewer et récupérer les spécifications, veuillez consulter la documentation de Microsoft ULS Viewer [en anglais].Journaux dans SP2013

Pour SharePoint 2013, nous n’utilisons plus Unified Logging Service pour nos journaux, mais nous sommes passés à Event Tracing Windows à la place. Il offre davantage de performances et plusieurs façons de capturer tous les événements enregistrés. Pour visualiser les journaux en temps réel, vous pouvez télécharger le fichier Logs Processor (Processeur de journaux)d’Auth0 depuis Github. Exécutez cet outil sur votre/vos serveur(s) SharePoint pour identifier chaque appel que SharePoint effectue vers le fournisseur de demandes :Prochaines étapes

Autorisation

Les demandes transmises depuis Auth0 peuvent également être utilisées pour l’autorisation dans SharePoint. Par exemple, un utilisateur avec la demande de Rôle contenant Fabrikam HR devrait avoir accès ou être un contributeur sur un site spécifique. Prenons Entra ID comme exemple. Dans cet Directory dans le nuage, les utilisateurs peuvent faire partie de groupes et David fait partie de Fabrikam HR. Lorsque David se connecte à l’aide de son compte Entra ID (et que l’attribut Security Groups [Groupes de sécurité] est activé pour cette connexion), les appartenances aux groupes seront stockées dans l’attributgroups du profil de l’utilisateur.

Si nous voulons rendre ces groupes disponibles en tant que Rôles dans SharePoint, nous devrons élaborer une Rule (Règle) qui ajoute ceci à la configuration . Cette règle ne s’exécutera que pour l’application nommée Fabrikam Intranet (SharePoint) (Intranet de Fabrikam).

http://schemas.microsoft.com/ws/2008/06/identity/claims/role contenant les groupes et qui sera utilisée par SharePoint pour l’autorisation.

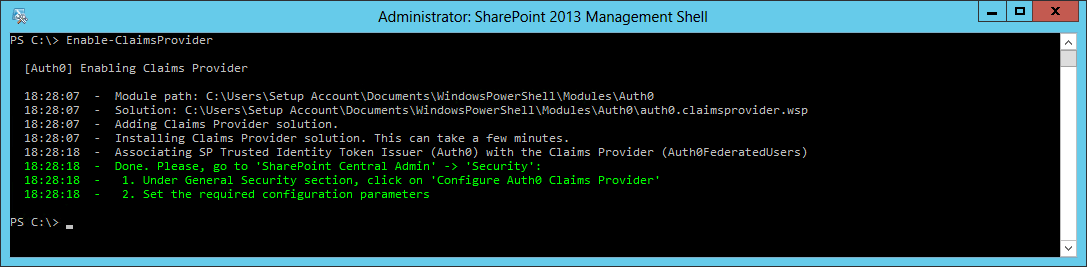

Lors de l’installation du fournisseur de revendications, nous devons autoriser la transmission de la demande de Rôle à SharePoint, en l’ajoutant à la liste de mappage des demandes :