La disponibilité varie selon le plan Auth0

Cette caractéristique est disponible pour les plans B2B Professional, Enterprise, et Enterprise premium. Pour en savoir plus, lisez Tarification.

Pour étendre chaque requête à une organisation donnée, incluez la demande

org_id correspondante aux jetons de communication entre machines. Les serveurs API doivent prendre en compte cette demande et l’appliquer lorsqu’ils autorisent l’accès aux ressources et aux données des API. Pour en savoir plus, consultez l’article Travailler avec des jetons et Organizations.| Lisez… | Pour apprendre… |

|---|---|

| Configurer votre application pour l’accès M2M | Paramètres généraux de l’application pour contrôler l’accès M2M aux organisations pour chaque API de votre locataire. |

| Autoriser l’accès M2M | Comment accorder l’accès par une application à une ou plusieurs organisations spécifiques. |

| Révoquer l’accès M2M | Comment révoquer une autorisation d’accès par une application à une ou plusieurs organisations spécifiques. |

| Auditer l’accès M2M | Comment vérifier l’accès M2M actuellement configuré pour chaque application et organisation de votre locataire. |

Ouvrez les API aux applications tierces

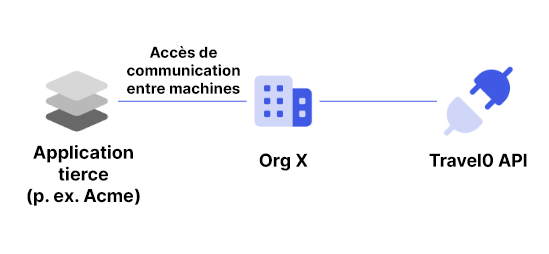

En utilisant les organisations Auth0 et , Travel0 propose un portail en libre-service où les clients peuvent créer et gérer leur propre organisation. Travel0 a pour objectif de permettre à ses clients de créer facilement des robots afin d’aider les utilisateurs finaux à découvrir et à acheter des aventures. Par conséquent, dans le cadre de ce portail, Travel0 permet aux clients d’enregistrer leurs applications (par exemple les robots) pour consommer l’API Travel0 en leur propre nom en utilisant un accès à communication entre machines. Dans ce cas d’utilisation, l’accès inter-organisations doit être correctement contrôlé afin que les applications appartenant à une organisation ne puissent accéder aux données de cette organisation que via l’API Travel0. L’accès à communication entre machines pour les organisations vous permet de configurer l’accès aux informations d’identification client pour chaque API en l’associant à une organisation spécifique. Dans l’illustration suivante, les applications de notre exemple d’organisation, org_X, peuvent uniquement accéder à l’API Travel0 dans le cadre de la permission org_X. Vous pouvez également configurer l’accès d’une seule application à plusieurs organisations dans les cas où des agrégateurs sont utilisés. Avec l’accès M-M pour les organisations, vous pouvez contrôler les applications qui peuvent accéder à une organisation spécifique à l’aide de l’accès à communication entre machines à base d’API.

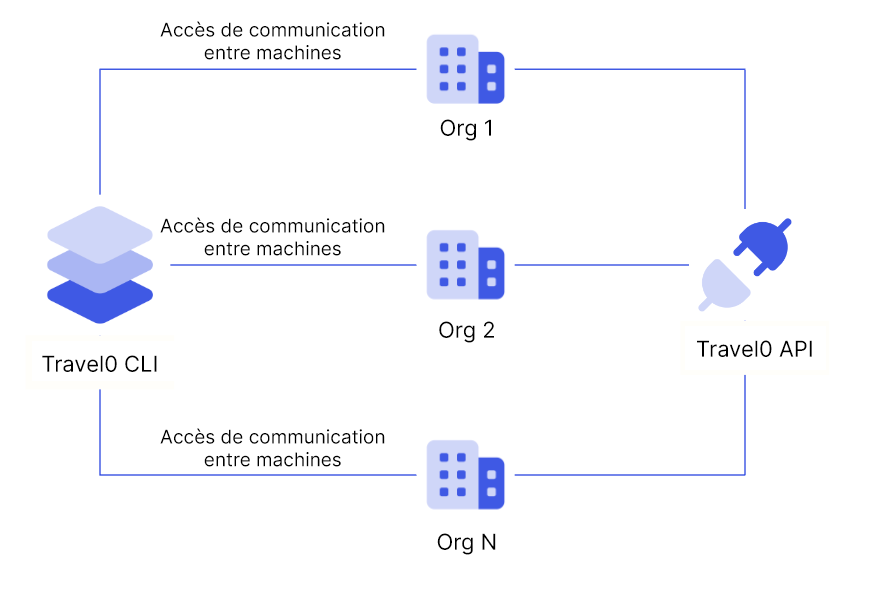

Isolement des organisations pour des applications internes

Travel0 dispose également de certains processus internes et outils d’interface de ligne de commande qui doivent accéder à l’API Travel0 à l’aide du flux des identifiants client. Pour mettre en place une stratégie de contrôle d’accès unifiée sur l’API, Travel0 souhaite que les requêtes de ses propres applications soient restreintes à une organisation précise, afin de garantir que seules les données appropriées soient accessibles dans chaque cas.