Auth0では、最初に開発テナントで署名鍵のローテーションを実行して、アプリケーションとAPIの動作が引き続き正常かどうかを確認することをお勧めしています。適切に機能していることが確認できたら、同じ署名鍵のローテーションを運用テナントで実行します。

新しい署名鍵を使ったアプリケーションの更新を、余裕をもって実行できるようにするため、以前の鍵を取り消すまでその鍵で署名したトークンが無効にならないようになっています。詳細については、「署名鍵を取り消す」をお読みください。

Dashboardの使用

-

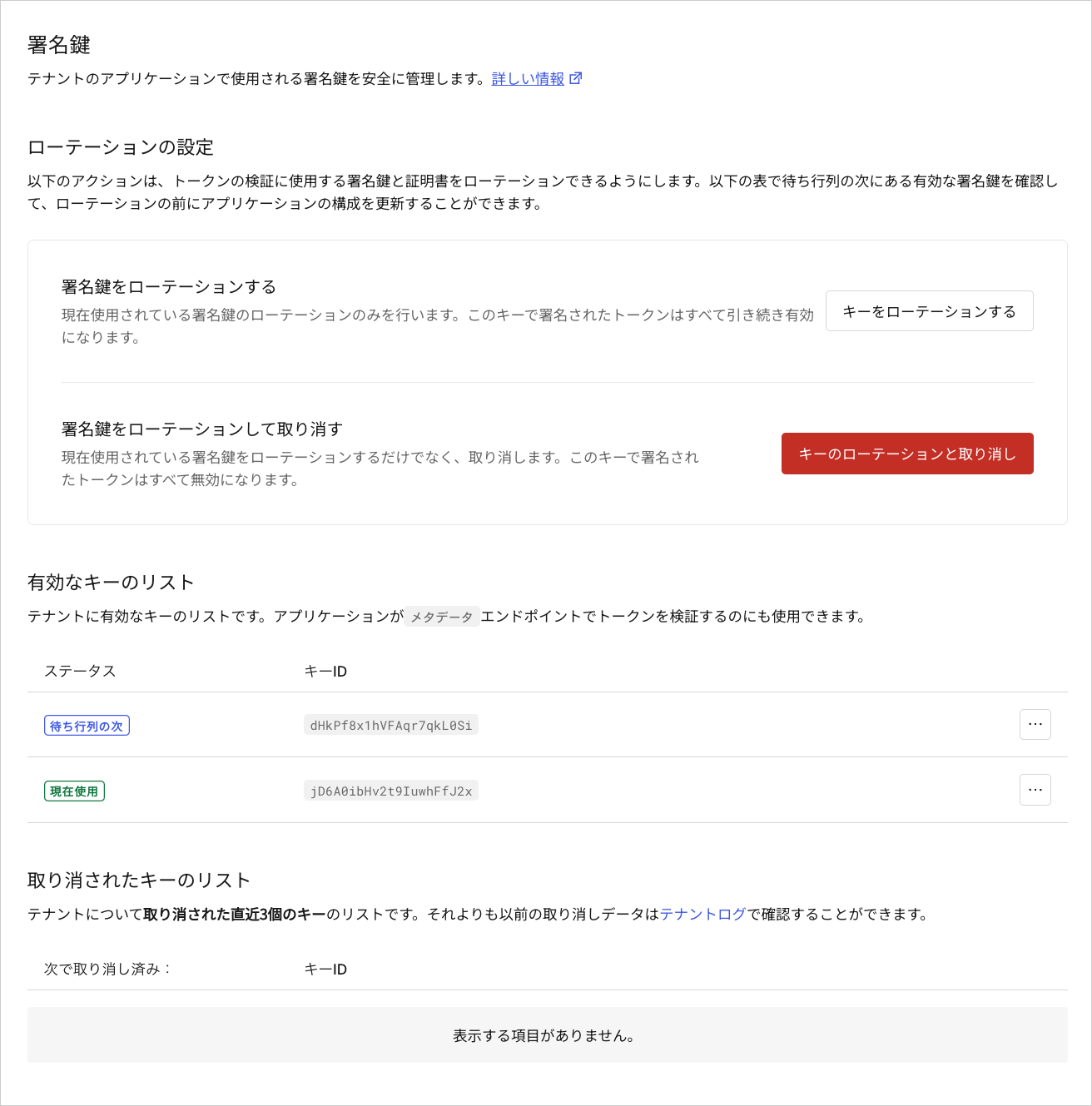

[Dashboard]>[Settings(設定)]>[Signing Keys(署名鍵)]に移動します。

- [Rotation Settings(ローテーション設定)] の下から、[Rotate Signing Key(署名鍵のローテーション)] を見つけ、[Rotate Key(キーのローテーション)] を選択します。

-

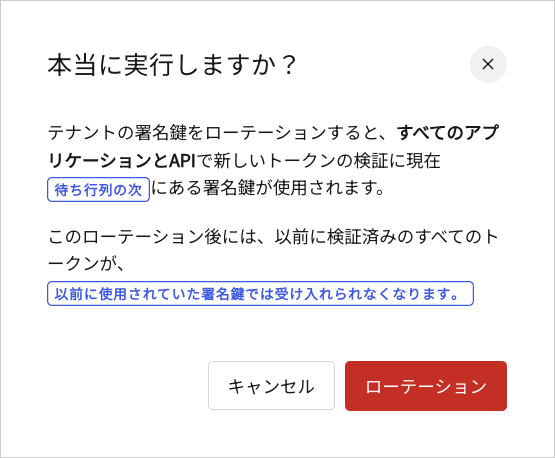

[Rotate(ローテーション)] をクリックして確定します。

Management APIの使用

-

署名鍵のリストを取得するには、全アプリケーション署名鍵の取得エンドポイントに

GET呼び出しを行います。 -

署名鍵をローテーションするには、アプリケーション署名鍵のローテーションエンドポイントに

POST呼び出しを行います。MGMT_API_ACCESS_TOKENプレースホルダーの値をManagement APIのアクセストークンで置き換えてください。値 説明 MGMT_API_ACCESS_TOKENcreate:signing_keysとupdate:signing_keysのスコープを持つManagement APIのアクセストークン。

キーのローテーションによる影響

アクセストークンを受け入れるAPIとAPIゲートウェイ

ほとんどのミドルウェアとAPIゲートウェイは、JSON Web Key Set(JWKS)エンドポイントを利用して、特定の間隔で現在の署名鍵と次の署名鍵を取得します。ミドルウェアやAPIゲートウェイがこのエンドポイントをサポートしておらず 、*.cerファイルの手動設定が必要な場合は、Auth0での署名キーのローテーションとミドルウェアおよびゲートウェイの再構成を調整する必要があります。