利用可能性はAuth0プランによって異なる

この機能は、B2B Professional、エンタープライズ、およびエンタープライズプレミアムプランで利用できます。詳細については、「価格設定」をお読みください。

各要求のスコープを指定組織に定めるには、対応する

org_idクレームをマシンツーマシントークンに含めます。APIサーバーは、APIリソースとデータへのアクセス認可時に、このクレームを検討して強制する必要があります。詳細については、「トークンとOrganizationsで作業する」をお読みください。| トピック | 説明 |

|---|---|

| M2Mアクセスにアプリケーションを構成する | テナントにあるAPIのそれぞれについて、組織へのM2Mアクセスを管理するためのアプリケーション一般設定を構成します。 |

| M2Mアクセスを認可する | 1つ以上の特定組織にアプリケーションのアクセスを付与する方法について説明します。 |

| M2Mアクセスを取り消す | 1つ以上の特定組織に対するアプリケーションのアクセスを取り消す方法について説明します。 |

| M2Mアクセスを監査する | テナントにあるアプリケーションや組織のそれぞれについて、現在構成済みのM2Mアクセスを確認する方法について説明します。 |

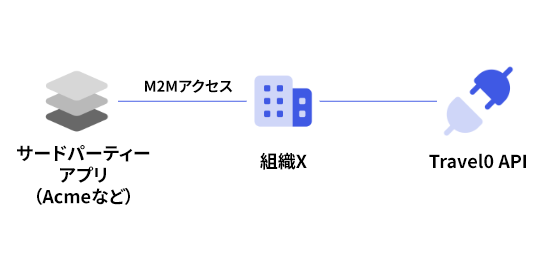

サードパーティーのアプリケーションにAPIを公開する

Travel0はAuth0 Organizationsとを使ってセルフサービスのポータルを提供し、顧客が独自の組織を作成して管理できるようにしています。Travel0は、顧客が手軽にボットを構築し、エンドユーザーがアドベンチャーを探して購入できるようにしたいと考えます。そのために、Travel0はポータルの一部として、顧客が独自のアプリケーション(ボットなど)を登録し、M2Mアクセスを使って顧客自身の代わりにTravel0 APIを使用できるようにします。このユースケースでは、組織間のアクセスを正しく制御し、1つの組織に属するアプリケーションがTravel0 APIを通してその組織のデータのみにアクセスできるようにしなければなりません。 組織に対するマシンツーマシンアクセスは、クライアント資格情報を特定の組織に関連付けることによって、それぞれのAPIにクライアント資格情報のアクセスを構成できるようにします 。下の図は例に使ったアプリケーションを説明したもので、Org XはOrg Xのスコープ内でのみTravel0 APIにアクセスできます。アグリゲーターが使用される場合には、1つのアプリケーションから複数組織へのアクセスを構成することもできます。組織に対するM2Mアクセスでは、M2MアクセスをAPIごとに使用して、特定の組織にどのアプリケーションがアクセスできるのかを制御します。

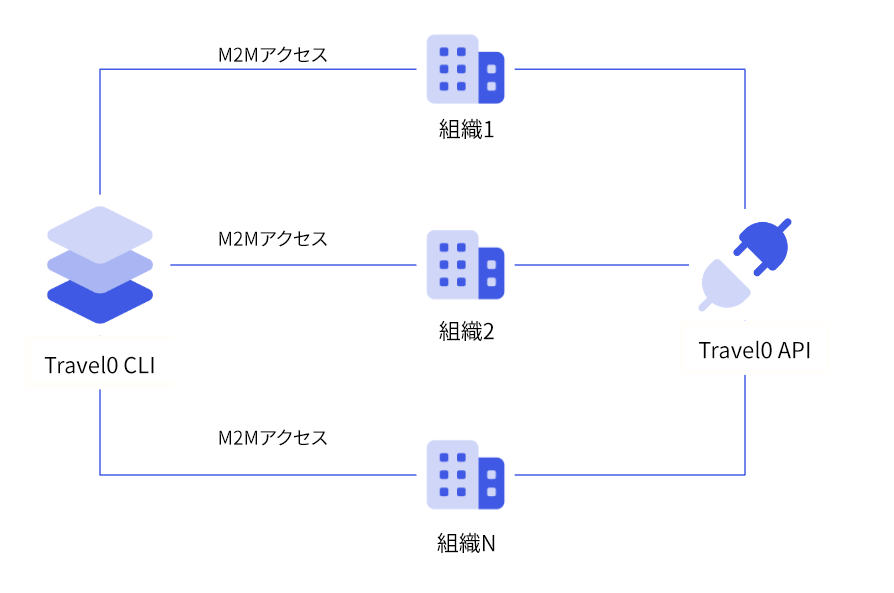

内部アプリケーションのために組織を分離する

Travel0には内部プロセスとCLIツールもあり、それらはクライアントの資格情報フローを使ってTravel0 APIにアクセスする必要があります。APIについてのアクセス制御を統一するために、Travel0は自社専有アプリケーションからの要求に特定組織へのスコープを含めて、各状況で正しいデータのみにアクセスされることを確実にしたいと考えます。